LanScope Cat × Splunk の連携を検証してみる

LanScope Cat 9.3 にて実装された勤怠ログ管理機能で

先日 LanScope Cat 9.3 にアップグレードした記事を掲載しているのですが、9.3 からは勤怠ログ管理機能が実装されています。昨今の「働き方改革」の一環で取り入れられた機能ではありますが、これには2つ課題点がありました。

1. Start - End までの詳細が分からない

実際に勤怠を確認する上で「業務時間内」の区分が単色ですと細かくどんな業務に取り組んでいるかが掴みにくいです。それを細かく知りたいという欲がありました。

2. 終業後(数時間後)に気になって操作するとバーがその分伸びてしまう(例:リモート時)

仮に19時に終業したとして数時間後に気になって再度ログインした場合は間が何も操作していないに関わらず実働したかのようにバーが伸びてしまいます。「1.」に関わるところでもあるのですが、間はアイドルとなっているはずなので基本はアイドルで拾ってほしいところです。

開発元の MOTEX 社様のススメもあり、Splunk と連携することでブレイクダウンした形で可視化可能ということで今回連携してみました。(Splunk の導入手順ポイントもあるので記事としては結構長めです!)

Splunk てなんぞや?

あらゆるデータをもとに適切なインサイトとアクションを導き出すソフトウェア(Splunk 社様のページから引用)とのことです。日々色々なITシステムから生成されるデータを加工し各組織が知りたい情報に可視化するツールというのがざっくりとした説明になると思います。ここ数年のバズワードからすると「ビッグデータ」が関連します。可視化した情報は障害対応に利用される側面を持ちますが今回のようなITセキュリティに対する親和性も非常に高いです。

そして、今回当記事で紹介するのは自社でも利用している LanScope Cat との連携です。

Splunkの紹介 | 連携製品 | LanScope Cat

LanScope Cat の Ver 9.0 より Syslog 転送(リアルタイム)が可能になったことにより各種 SIEM 製品との連携が強化されました。Splunk もその1つとなります。次の項では導入のざっくりとした流れをお伝えしつつ、迷いそうなポイントを個人的視点を踏まえお伝えします。

導入の概略

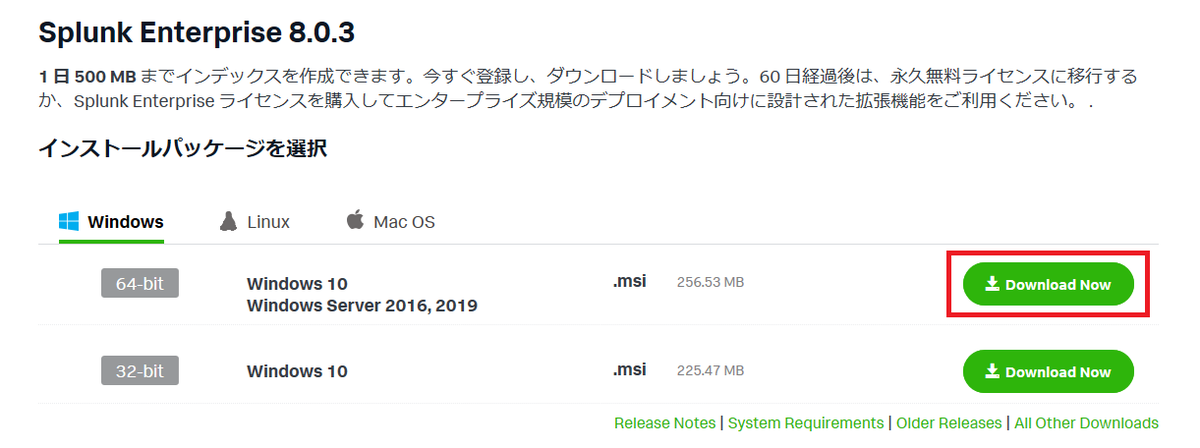

まずは LanScope Cat のマネージャー(弊社の場合は HACONEKO です)から Syslog 転送が可能なサーバに Splunk を導入します。前述の MOTEX 様の LanScope Cat × Splunk のページ下部にもリンクがありますが、下記リンクより各種情報を記入の上、Splunk Enterprise をダウンロードして下さい。私がダウンロードした際のバージョンは「8.0.3」でした。

ちなみに今回は Windows 10 Pro のマシンにインストールしております。

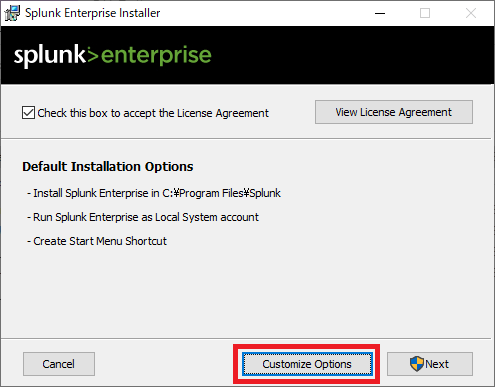

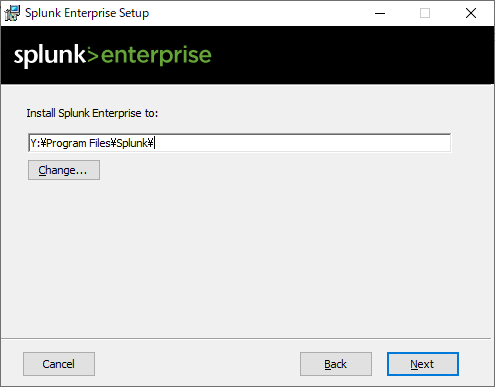

インストールに際して Customize Options を行っております。Python に関しては現在 3 系が主流なので「Python 3」を選択。インストールフォルダの変更、Local System Account の利用で対応しました。

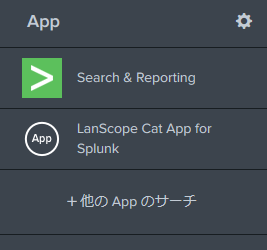

ここから先に関しては MOTEX 様の保守運用サイトにアップされているマニュアルに沿って進めていきます。「LanScope Cat App for Splunk」と呼ばれる Splunk 用のアドオンをインストールします。これをインストールすることにより、LanScope Cat で収集したログのレポートを Splunk のダッシュボードに表示できます。App は提供された Sql を流し込むのみです。非常に楽チン。正常に追加されると Splunk のトップページ左袖メニューが下記のようになります。また、「LanScope Cat App for Splunk」をクリックするとメニュー追加が行われていることが分かります。

更に今回の App のバージョンである「1.1.0」のレポート利用には「TimeLine」という App が別途必要です。なお、インストール途中に Splunk アカウントのユーザー名とパスワードが必要となります。

その後は Splunk で受ける為のログ受信設定を行います。手順書に沿った形で少々迷いそうなところを記載しておきます。途中ポートを設定する場所がありますが、特段の社内セキュリティポリシーがなければ基本は Syslog のデフォルトポートである「514」を利用します。その後の「入力設定」では下記のようになるように設定します。また「確認」で同じ値になっているか確認して下さい。(ポートは「514」の場合)

ここまでが Splunk 側の設定で次以降は LanScope Cat 側の設定です。手順書に沿っての「Syslog送信設定」が下記のようになるように設定して下さい。一部表示を削っておりますが、赤枠で囲んだ場所のみ設定変更すればOKです。「ホスト名またはIPアドレス」には Splunk を導入したサーバのIPアドレスを入力です。(「トークン」は元々入っていたと思います)

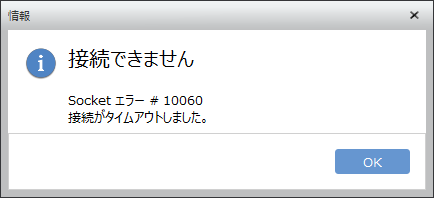

その後、「送信テスト」ボタンを押下しますが下記エラーが発生した場合は Splunk を導入したサーバ側で該当ネットワークの TCP 514 が受信規則で許可されているか確認して下さい。(または導入されているアンチウイルスソフトのポリシーを確認)

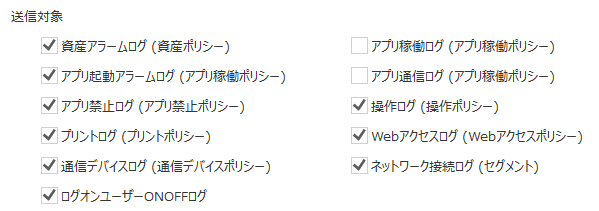

「送信テスト」が成功するとその下部の「送信対象」が選択できるようになります。今回は無償の範囲内なので一部のログ可視化を除外する形で(特に)勤怠ログ管理機能(Splunk 上では「LanScope Cat 勤務実態レポート」です)にフォーカスを合わせてます。アクティブ 50人 60~70台 程度が稼働している開発系の企業として目安にして下さいませ。

=====

500MB を超える日が30日以内に3回以上あるとロックがかかります。データの取り込みはできるが検索ができなくなります。とのことなので Syslog 取り込み後、数日は率をマメにチェックすることをオススメします。また、[設定]➡[モニターコンソール]➡[インデックス化]➡[ライセンス使用状況 - 過去 30 日]の切り替わった画面にて赤い棒の閾値まで届いてないかも要確認です。

MOTEX 様の話では「アプリ稼働ログ」と「アプリ通信ログ」だけで全体の半数くらいを占めるとのことです。ただ、これのチェックを外したら外したで可視化できなくなるグラフが出ることは注意下さい。他の注意点としては操作ログが大量に出力される点です。

=====

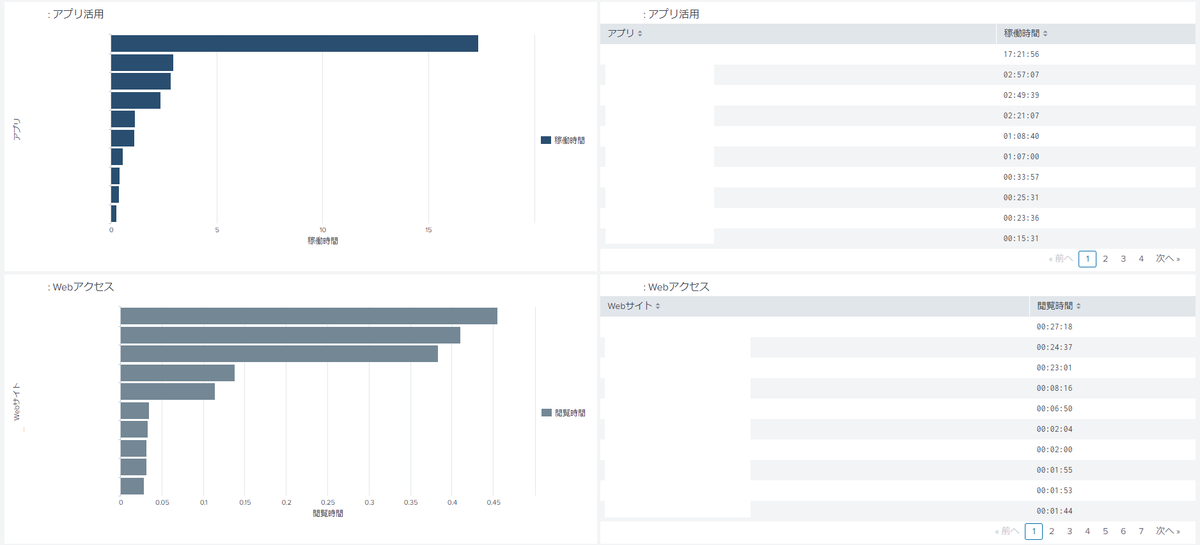

では、肝心の「LanScope Cat 勤務実態レポート」は?

冒頭の話に戻りますが、9.3 で盛り込まれた機能をブレイクダウンした可視化グラフが環境構築後に確認可能となります。

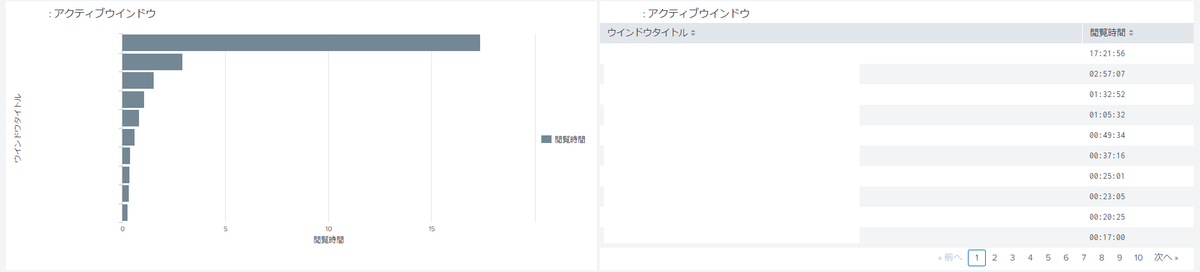

<LanScope Cat 勤務実態レポート>

*MOTEX 様のオススメは「相対」で「昨日」を選択するとのことでした(一部表示をカットしております)

*バーの各所はクリックしてドリルダウンすることが可能です。遷移先の表示データはかなり細かい粒度です。

*現状、在宅勤務で行われていることもあり、アクティブなウインドウが前面に残る場合はバーがそのまま伸びる可能性もあります。(それはそれで「ここで業務終了したんだな」と判断できます)

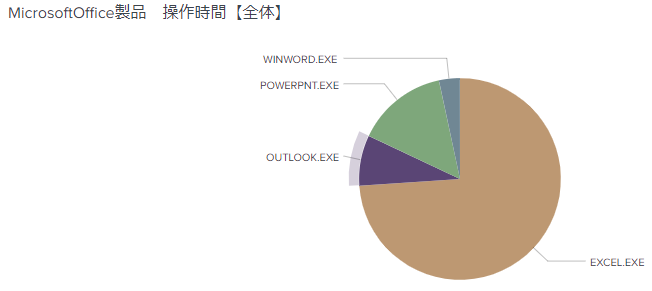

<LanScope Cat 業務分析レポート - MicrosoftOffice製品 操作時間【全体】>

*やはり、Excel の利用が多いんだなぁと実感。(逆に Word は殆ど利用されていないとか)

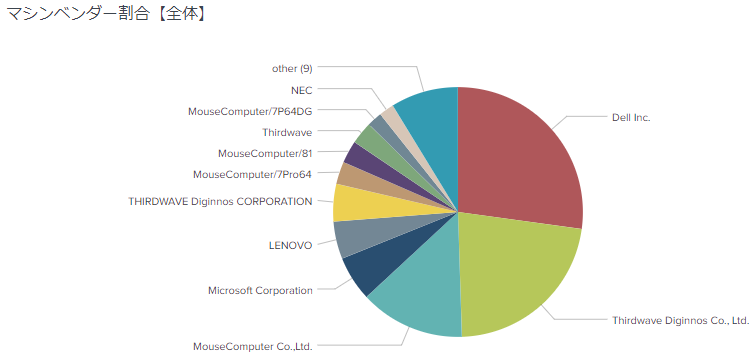

<LanScope Cat インベントリレポート - マシンベンダー割合【全体】>

*2019年度は DELL をメインで購入していたので増えたなぁ、という印象。

ご紹介した3種のレポートのうちで「LanScope Cat 勤務実態レポート」に関してはココまで詳細に出るのが感動しました。Cat のログの詳細さにも感動しつつ、Splunk のログ取込からデータ表示までの速さにも感動です!コレであれば「遠隔地でも労務状況を見える化できた事で在宅勤務にも安心して踏み切れた」と胸を張れそうです。ちなみに、Splunk を導入したサーバを localhost 以外からアクセスする際は TCP 8000 のポート開放が該当ネットワークの受信規則で必要となります。それでは、良い LanScope Cat × Splunk ライフを!